CVE-2020-14364:QEMU USB模块越界解读漏洞公告

Posted

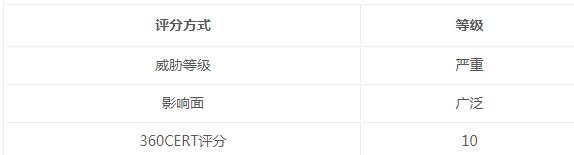

2020 年 08 月 25 日,360CERT监测发现 qemu 发布了 qemu 内存越界漏洞 的风险公告,该突破编号为 CVE-2020-14364 ,突破等级: 严重 ,突破得分: 10 。

qemu已发布安全补丁

攻击者通过 构造特殊的内存数据 ,可造成 虚拟机逃逸并执行任意代码 的影响。

与此,360CERT建议广大用户及时将 qemu 应用最新修复方案。同时,请准备资产自查以及预防工作,以免遭受黑客攻击。

360CERT该突破的评估结果如下

CVE-2020-14364:内存越界突破

该漏洞存在于Qemu USB模块,可造成越界读写器,变得实现虚拟机逃逸。

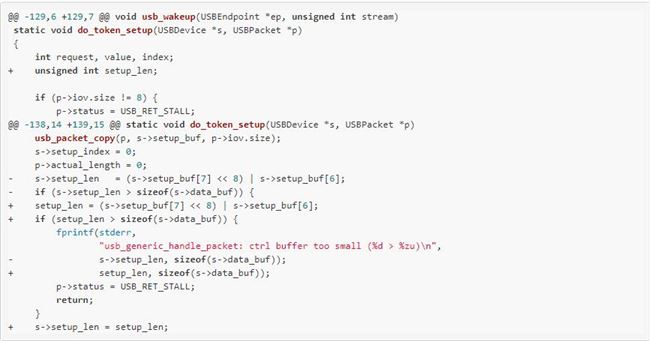

根据补丁分析防御成因为:

当s-> setup_len获得的值大于(s-> data_buf)时,返回时没有将s-> setup_len的值清零。导致后续在函数do_token_in或do_token_out使用s-> setup_len时出现越界交叉误差。

通用修补建议

及时更新官方修复补丁,补丁地址:

XSA-335 – Xen安全公告

红帽:

红帽客户门户

德班:

德班CVE-2020-14364

2020-08-13 ISC2020 第八届互联网安全大会公开漏洞信息

2020-08-24 Qemu官方更新安全补丁

2020-08-25 360CERT发布突破公告

来源:安全客

此文章 短链接: http://dlj.bz/RoTAdQ